Questa guida descrive la procedura completa per collegare e attivare Aegister Threat Blocker (ATB), sia in modalità in serie che in parallelo. Segui i passaggi per garantire una corretta integrazione del dispositivo con la tua infrastruttura di sicurezza.Documentation Index

Fetch the complete documentation index at: https://docs.aegister.com/llms.txt

Use this file to discover all available pages before exploring further.

1. Creazione dell’Account Aziendale

-

Preliminare:

Prima di procedere, crea un account per la tua organizzazione sulla Aegister Cyber Console. Questo passaggio è fondamentale per la gestione e il monitoraggio del dispositivo ATB. N.B. per i dispositivi già preconfigurati da Aegister per i Partner l’organizzazione è stata già creata ed è possibile registrarsi direttamente in piattaforma qui con un account aziendale registranto email e passoword oppure utilizzando il SSO. Una volta registrati dovete richiedere al vostro contatto Aegister le autorizzazioni per accedere alla dashboard dell’ATB.

2. Collegamento Fisico del Dispositivo

-

Connessione alla Rete:

Collega fisicamente il dispositivo ATB al firewall, connettendolo in rete (utilizza una qualsiasi porta Ethernet LAN1-4). -

Conferma del Collegamento:

Dopo aver collegato il dispositivo, il nostro team riceverà una notifica di collegamento ed inizierà l’ultima fase di configurazione in remoto.

3. Verifiche Tecniche e Configurazioni Iniziali (a cura di Aegister)

-

Check Collegamento ATB – Cyber Console (Aegister):

Il team Aegister eseguirà un controllo per verificare la corretta comunicazione tra ATB e la Cyber Console. -

Test Funzionamento VPN Aegister (Aegister):

Il team Aegister verifica che il tunnel VPN integrato funzioni correttamente, permettendo l’accesso remoto per manutenzione e aggiornamenti. -

IP locale ATB:

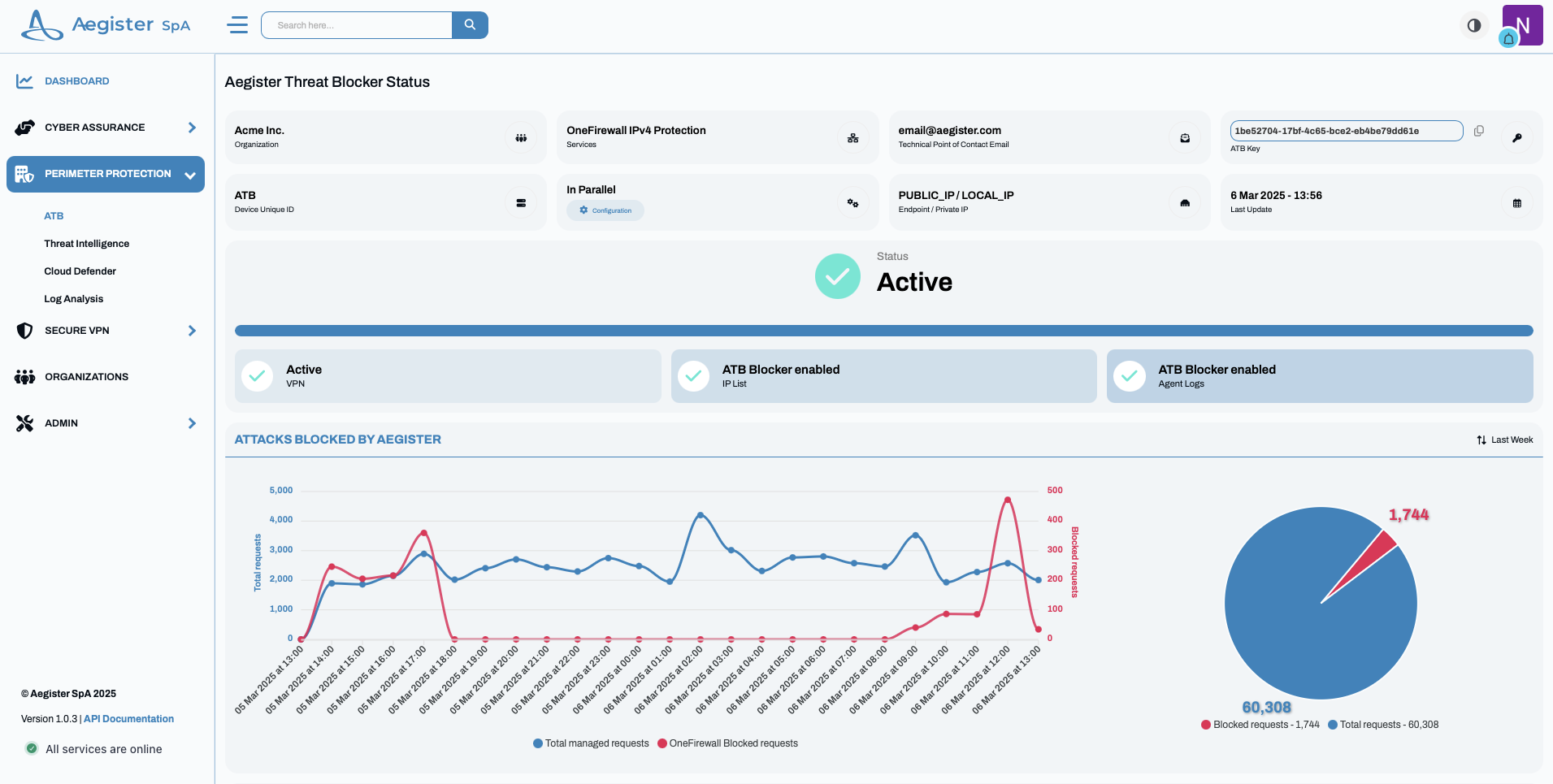

Accedi alla sezione ATB della tua Aegister Cyber Console e verifica l’effettiva connessione dell’ATB ed il relativo IP_PUBBLICO ed IP_LOCALE .

.

-

Call di Verifica:

In caso di malfunzionamenti organizza una call con un nostro esperto per verificare l’effettivo funzionamento ed il collegamento del dispositivo con app.aegister.com.

4. Passaggi Finali per il Collegamento in Parallelo (Firewall generico)

Seguire i seguenti passaggi:-

Accesso all’Interfaccia di Gestione del Firewall:

Accedi all’interfaccia di gestione del tuo firewall attraverso l’indirizzo IP o il nome host dedicato, utilizzando le credenziali di amministratore. -

Verifica della Connettività:

- Assicurati che il dispositivo ATB sia correttamente collegato alla rete e raggiungibile.

- Il feed degli IP è disponibile su:

qui puoi verificare che la lista degli IP venga scaricata correttamente tramite una semplice chiamata. -

Configurazione delle Regole di Sicurezza:

- Crea o modifica le regole del firewall per bloccare il traffico verso o proveniente dagli IP elencati nella blacklist.

- In molti casi, sarà necessario configurare almeno due regole: una per il traffico in ingresso e una per il traffico in uscita, impostando l’azione su “Deny” o “Block”.

- ** Comunica i nomi utilizzati per le Regole del Firewall ad Aegister in modo da tener correttamente traccia delle richieste bloccate dalle nostre regole.**

-

Impostazioni Avanzate e Sicurezza della Connessione:

- Se il firewall supporta il download automatico della blacklist, configura l’aggiornamento periodico del file.

- Per una connessione sicura (HTTPS), fornisci un certificato valido da installare sul dispositivo ATB oppure su richiesta possiamo installare un certificato self signed.

-

Configurazione del Logging e Monitoraggio:

- Attiva il logging per monitorare gli eventi relativi alle regole del firewall.

- Configura il mirroring dei log in base alle funzionalità del tuo firewall sulla porta UDP 514 per verificare che il traffico indesiderato venga correttamente bloccato.

-

Verifica Finale e Test di Funzionamento:

- Dopo aver completato la configurazione, scarica nuovamente la blacklist per confermare che il file sia aggiornato e che il simbolo di spunta verde (o un indicatore equivalente) sia visibile.

- Esegui test di connessione per accertarti che le regole di blocco siano operative.

-

Documentazione e Supporto:

- Se riscontri problemi, contatta il nostro team di assistenza per ulteriori verifiche.

4.b Passaggi Finali per il Collegamento in Parallelo (Firewall: Fortigate)

Se la configurazione prevede il collegamento in parallelo al firewall esistente (ad esempio, Fortigate), seguire i seguenti passaggi:-

Accesso al Pannello di Controllo Fortigate:

Accedi all’interfaccia di gestione del tuo firewall Fortigate. -

Creazione del Security Fabric Object:

- Crea un oggetto di tipo Security Fabric denominato “Aegister_Blacklist”.

- Utilizza il link:

Verifica che lo stato risulti “luce verde” e che la lista venga scaricata correttamente.

-

Configurazione delle Regole nel Firewall Policy:

- Regola 1:

- From: Any

- To: Aegister_Blacklist

- Configura la regola con un ID elevato e imposta l’azione su Deny.

- Regola 2:

- From: Aegister_Blacklist

- To: Any

- Configura anche questa regola in modalità Deny, con ID elevato.

- Regola 1:

-

Abilitazione dei Log:

Abilita il logging sulla porta UDP 514 per monitorare gli eventi relativi alle regole configurate. -

Nota per Fortigate:

Per garantire la sicurezza delle connessioni, è necessario installare un certificato sul dispositivo ATB. Ciò è dovuto al fatto che Fortigate accetta solo connessioni HTTPS per gli oggetti di Security Fabric. Inoltre, indica il nome completo del fileblacklist.txtanziché il percorso predefinito/blacklist.

4.c Passaggi Finali per il Collegamento in Parallelo (Firewall: Sonicwall)

Se il tuo ambiente utilizza un firewall Sonicwall, segui i seguenti passaggi dettagliati sulla base della guida del produttore:- Accesso al Pannello di Controllo Sonicwall: Accedi all’interfaccia di gestione del tuo firewall Sonicwall.

- Navigazione alla Sezione Botnet Filtering: Vai alla sezione relativa al Botnet Filtering e alle Firewall Access Rules. Per ulteriori dettagli, consulta la guida ufficiale How to Configure Botnet Filtering with Firewall Access Rules.

-

Configurazione dell’URL del Botnet Filter:

Imposta l’URL del Botnet Filter su:

IP_ATB_LOCALE è riscontrabile all’interno della Aegister Cyber Console - ATB come indicato al punto 3 oppure tramite il vostro Firewall. Dopo aver impostato le regole comunicare al team Aegister i nomi delle Firewall Rule utilizzate.

-

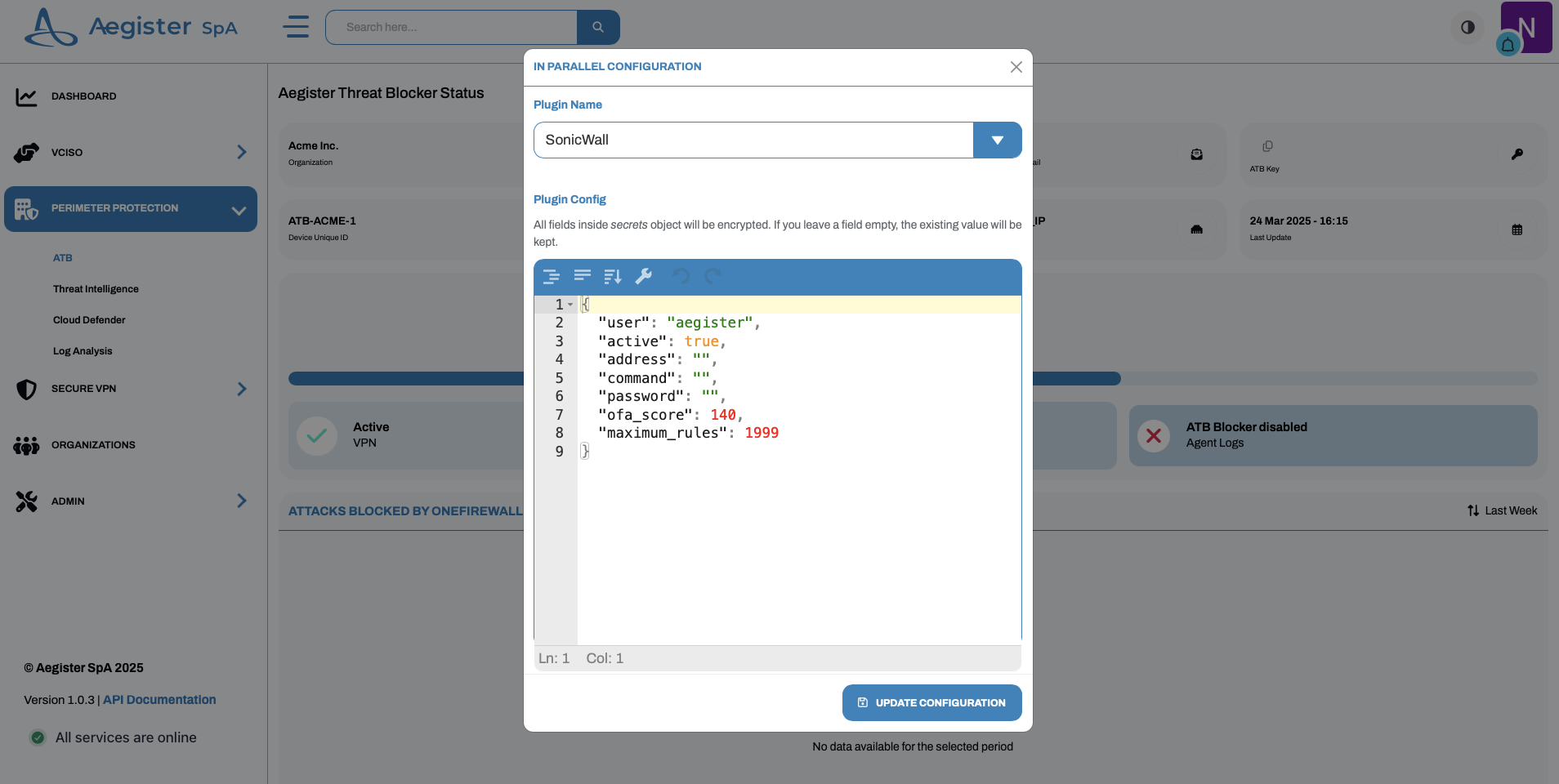

Impostazione Limite degli Oggetti (Team Aegister)

Accedere alla pagina della Cyber Console relativa all’ATB, cliccare su “Configuration” e verificare che il campo “maximum_rules” abbia un valore pari a 1999 (per ovviare ad un limite del Botnet Filter del SonicOS):

In questo modo si limiterà la lista ai 2000 IP più pericolosi.

- Verifica della Configurazione: Dopo aver completato la configurazione, verifica che il botnet filter scarichi correttamente gli IP e che venga visualizzato il simbolo di spunta verde ✅, indicante il corretto aggiornamento della blacklist.

-

Abilitazione dei Log e Mirroring del Traffico:

Configura il mirroring del traffico wan-lan su IP_LOCALE_ATB:514 (UDP) sul dispositivo ATB. I log grezzi vengono inviati automaticamente ad app.aegister.com. Se i log non vengono visualizzati, il team Aegister interverrà repentinamente per identificare e correggere eventuali errori nel parsing. Per ulteriori dettagli sulla configurazione del Packet Mirroring su dispositivi SonicWall, consulta la documentazione ufficiale di SonicOS disponibile a questo link. Il Log Mirroring è una funzione opzionale, attivabile a discrezione del cliente. Essa consente di inviare i Syslog del firewall alla dashboard di Aegister che memorizza gli ultimi 10m di eventi, offrendo una rappresentazione visiva e tabellare, in tempo reale, degli eventi di traffico con un focus specifico sugli indirizzi IP del traffico in ingresso che in uscita che vengono bloccati in conformità con le analisi della nostra Threat Intelligence.

Distribuzione Multi-Firewall

Nel caso di una distribuzione con più firewall, è possibile configurare tutti i dispositivi affinché puntino allo stesso ATB per il filtraggio della botnet.L’unica differenza riguarda il Log Mirroring: ogni firewall deve inviare i log su una porta UDP diversa verso l’ATB. Esempio di configurazione con tre firewall:

- Firewall 1 → UDP/514

- Firewall 2 → UDP/515

- Firewall 3 → UDP/516